KoreanHackerTeam

Moderator

域环境中的组策略安全测试

1 组策略的部署与更新

1.1 组策略的部署

Windows 2016은 서버 관리자 그룹 정책 관리 도구와 함께 제공됩니다.다중 도메인을 관리 할 수있는보다 전문적인 그룹 정책 관리 도구 GPMC

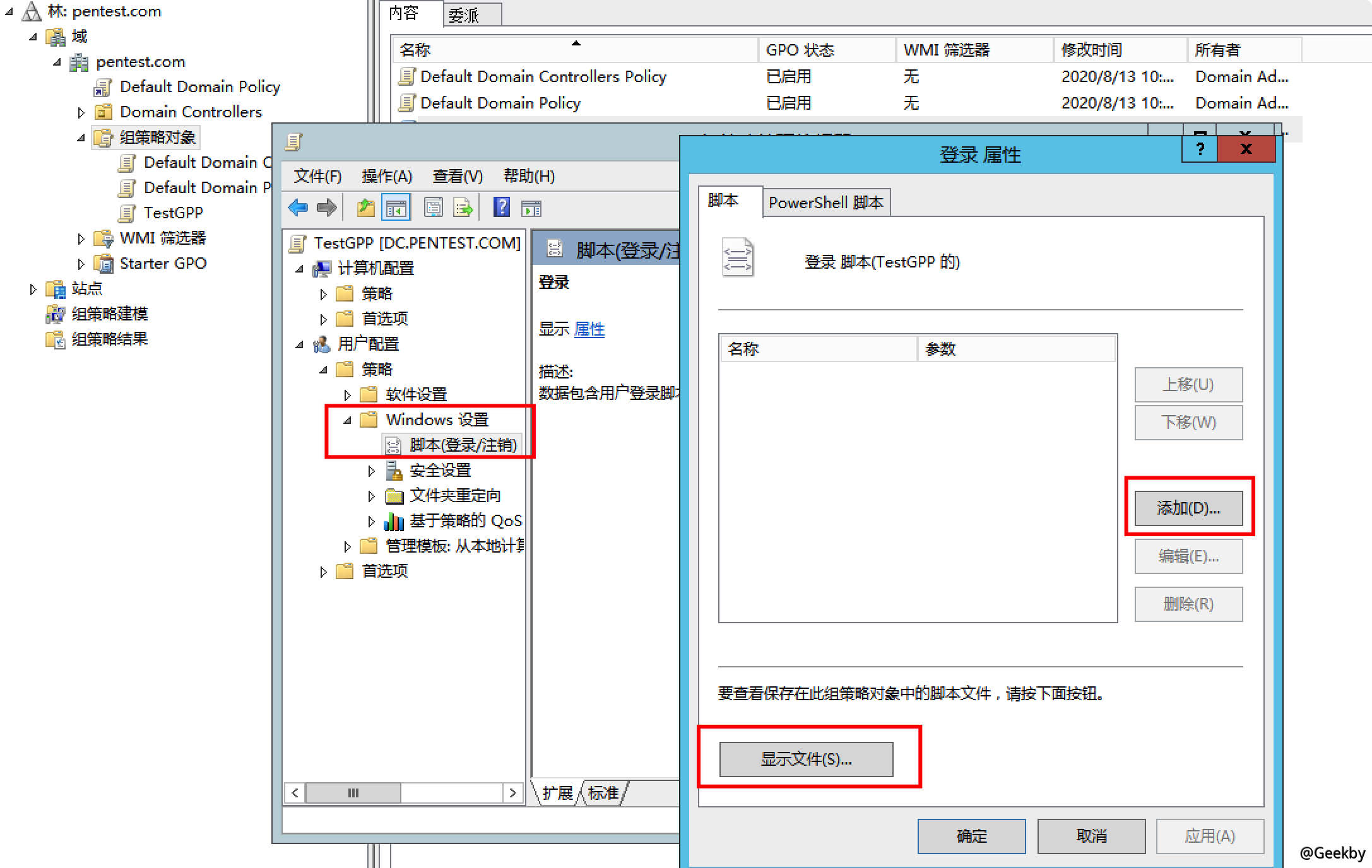

그룹 정책의 내용을 작성하고 편집합니다

그룹 정책은 호스트 정책 및 사용자 정책, 기계 및 사용자 디렉토리로 나뉩니다. 스크립트 유형 및 비 스크립트 유형, 스크립트 디렉토리

1.2 组策略的存储

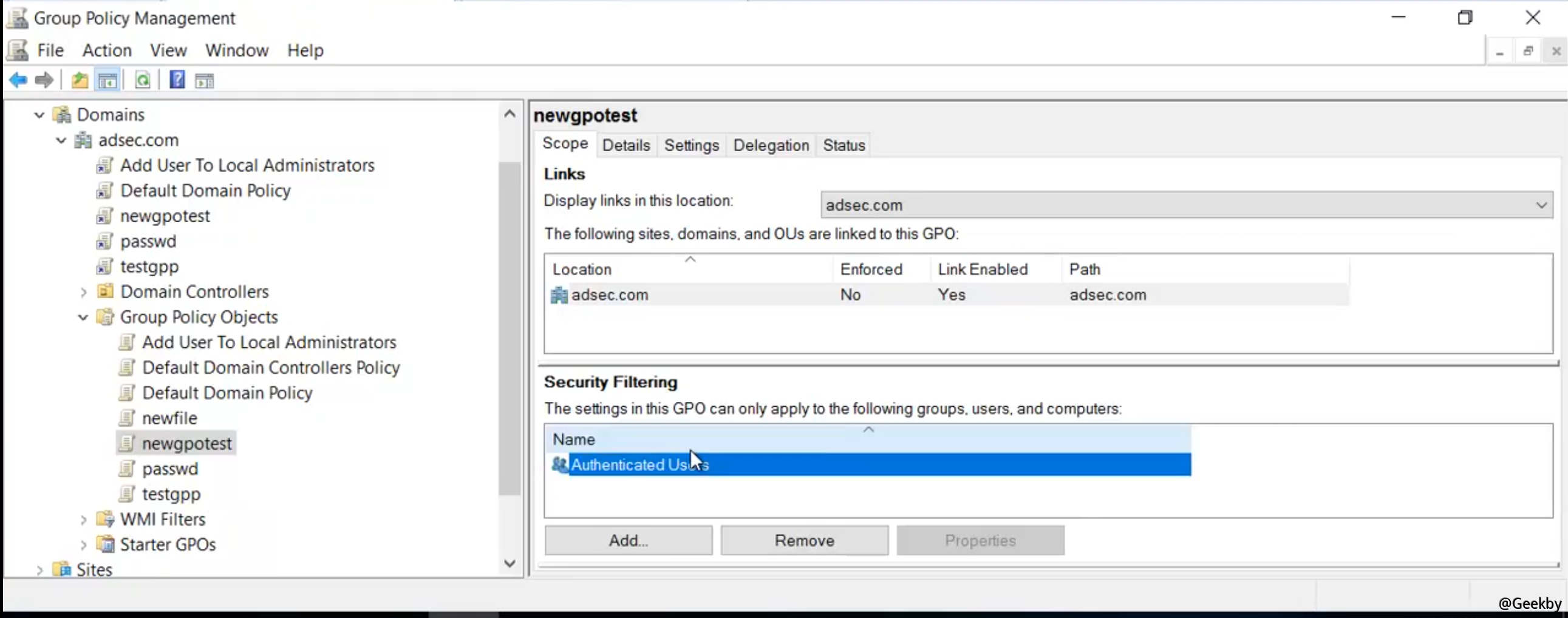

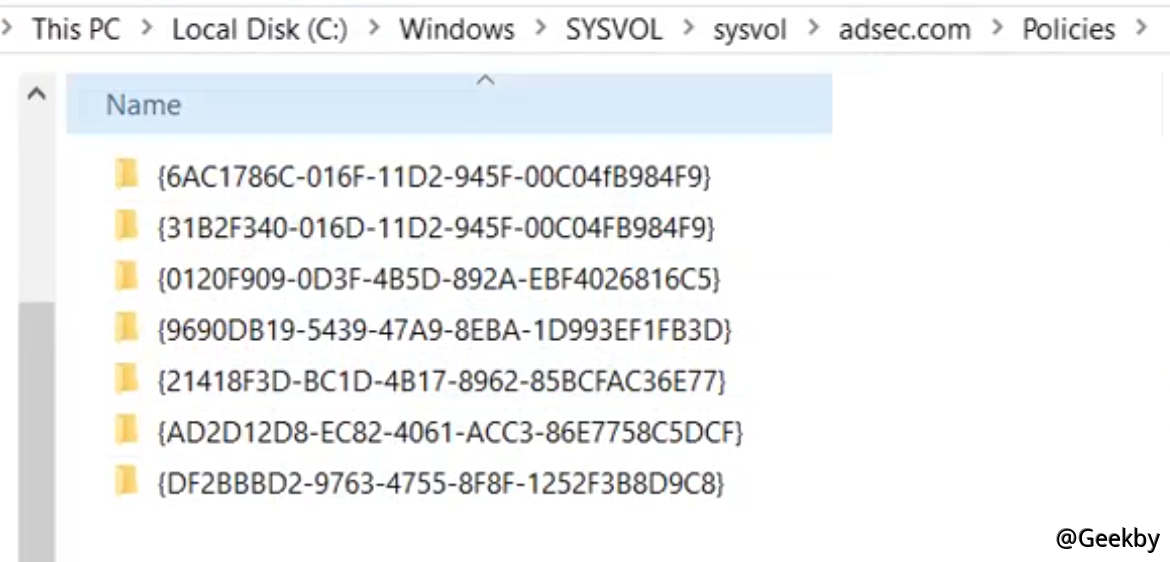

은 도메인 서버에 저장되어 있으며 \\ domain \ sysvol \ 정책은 xml, ini, inf 및 기타 파일과 같이 일반 텍스트로 저장됩니다.도메인의 모든 사용자에게 읽기 권한을 열어줍니다

1.3 组策略的更新

고객은 그룹 정책이 변경되었는지 확인하기 위해 90 분마다 그룹 정책을 적극적으로 얻습니다.클라이언트는 GPUPDATE /FORCE를 사용하여 그룹 정책을 즉시 확인하도록 강요합니다.

매개 변수는 호스트 및 사용자로 나눌 수 있습니다.

1.4 组策略的下发与获取

Kerberos 프로토콜 인증LDAP 프로토콜 검색

SMB 프로토콜 다운로드

그룹 정책의 쿼리 원칙 LDAP는 자체 쿼리 정책에 속하는 모든 그룹 정책을 검색하며 서버가 반환하기로 결정한 정책을 검색합니다 (버전 번호는 결정에 중요한 요소입니다).

2 组策略密钥攻防

2.1 组策略中的口令明文

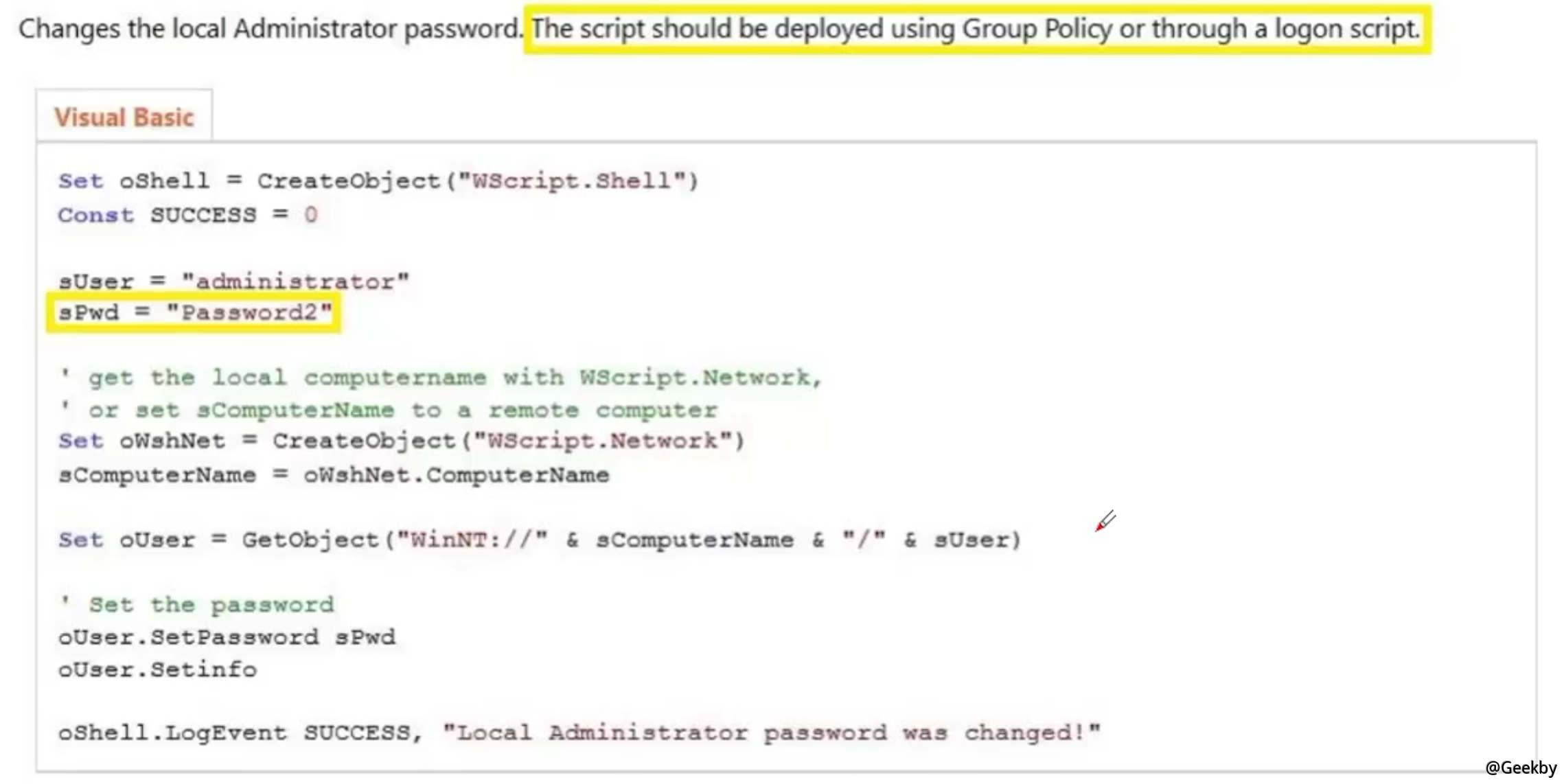

VB 스크립트를 통해 로그인 스크립트 배포

2003 년 이전에는 더 일반적이었고 현재 버려졌습니다.

2.2 组策略中的口令密文

Microsoft는 Windows 2008, KB943729에서 GPP (그룹 정책 환경 설정)를 릴리스하여 Windows 2016에서 비활성화했습니다.일부 시나리오에서는 사용 자격 증명이 저장됩니다.

매핑 드라이버 (Drivers.xml)

서비스 작성/업데이트 (Services.xml)

로컬 사용자를 만듭니다

ScheduledTasks.xml)

DataSources.xml)

로컬 관리자 암호를 변경하십시오

프린터 구성 (printers.xml)

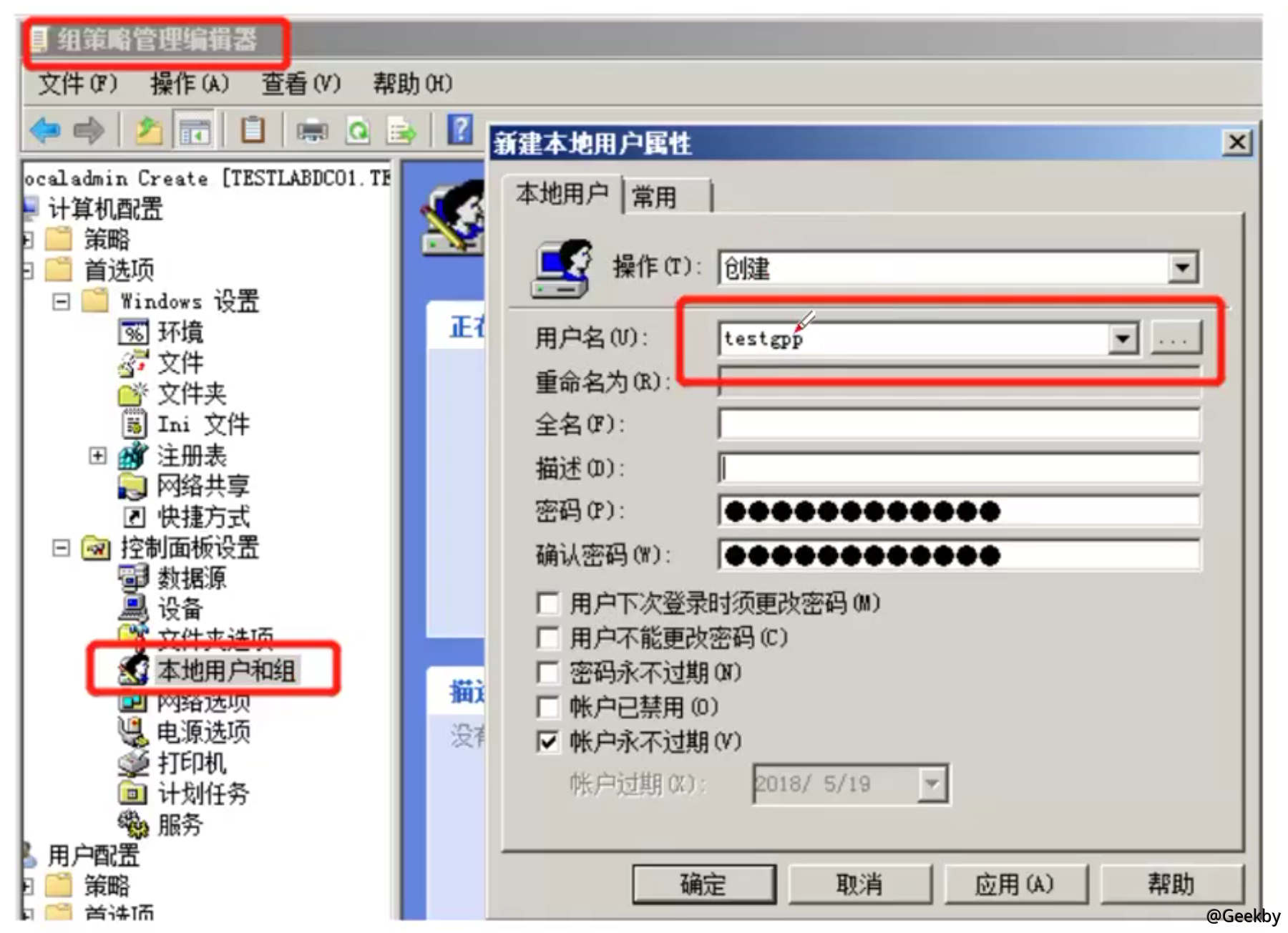

그룹 정책을 사용하여 로컬 사용자를 작성하십시오.

win 2003

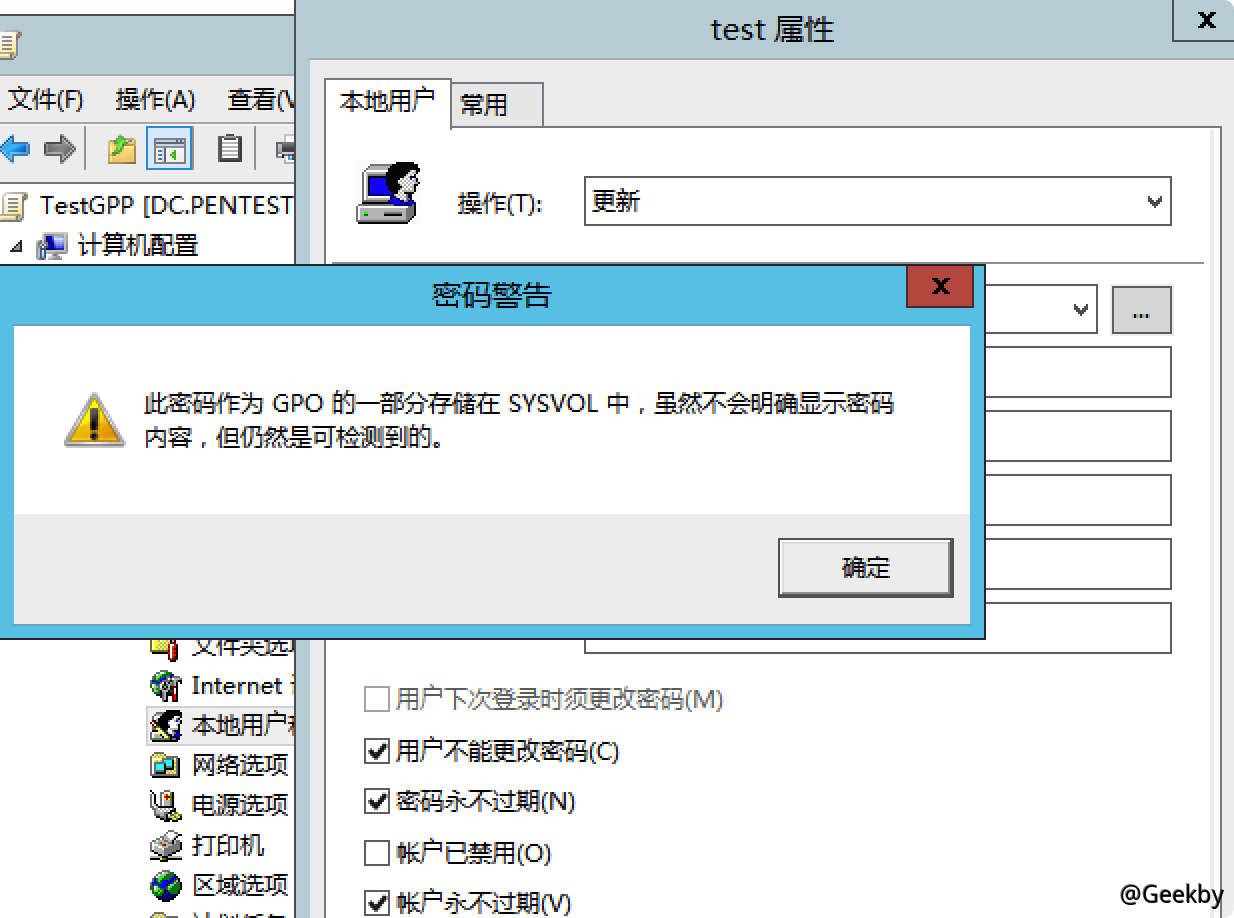

win 2008

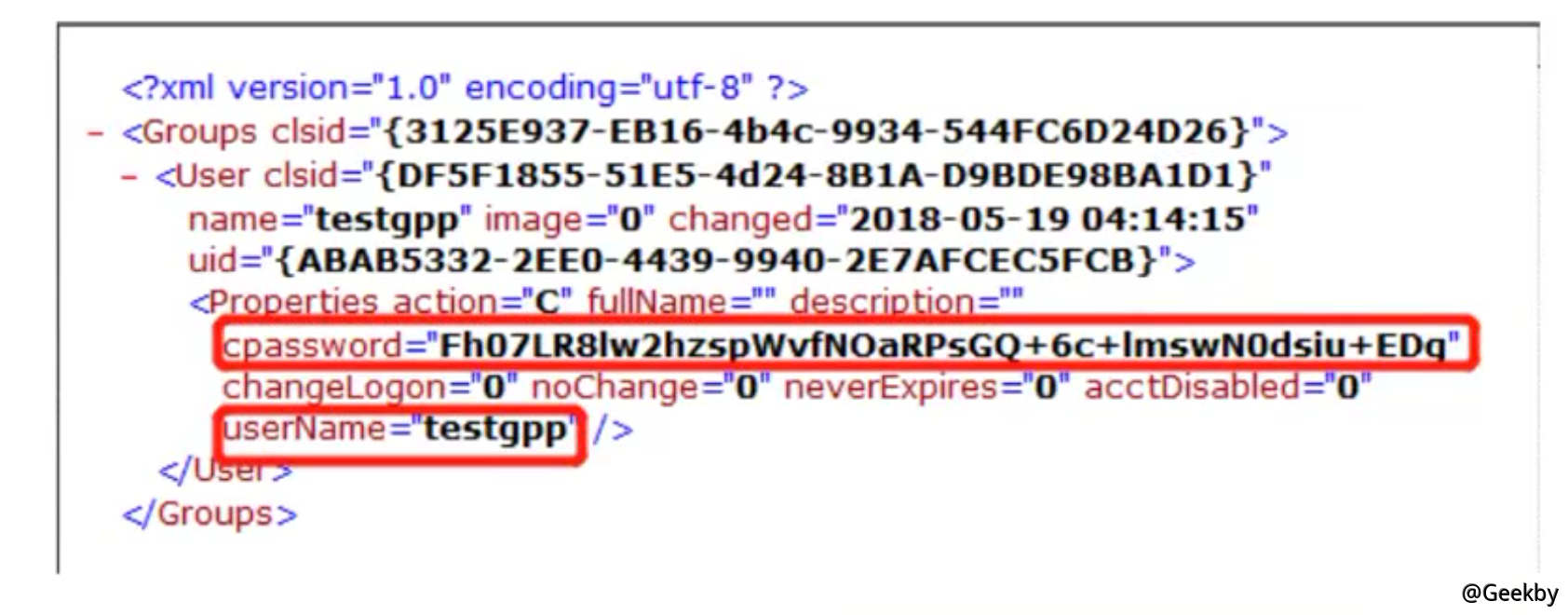

그룹 정책 내용 :

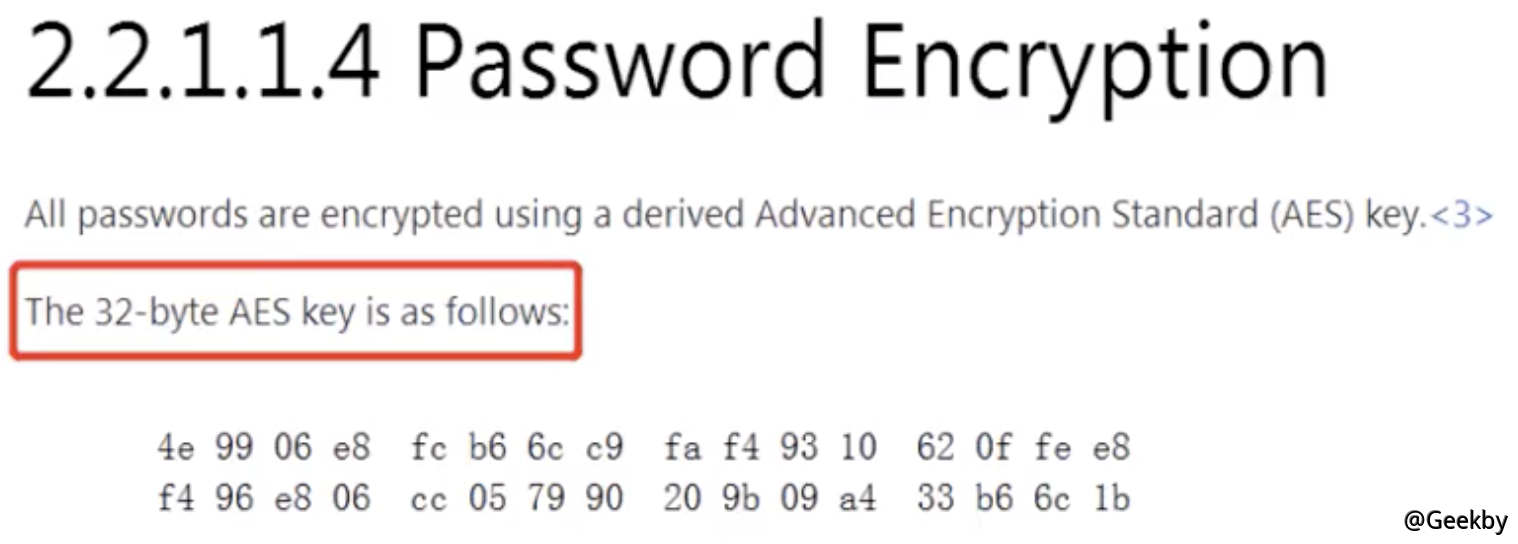

일반 텍스트 비밀번호는 AES에 의해 암호화되지만 키는 수정됩니다.

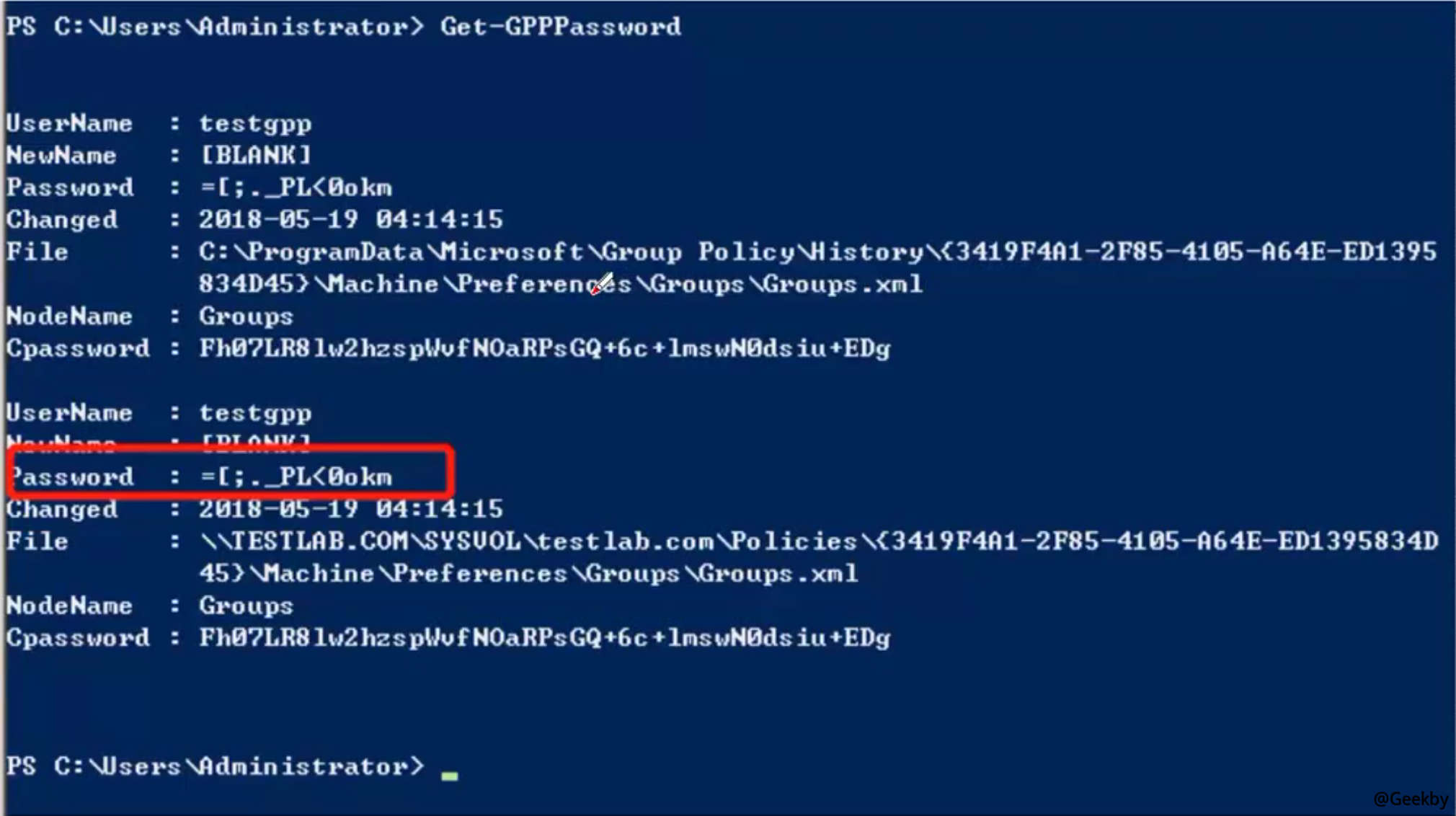

2.3 破解口令密文

PowerSploit에서 get-gpppassword를 사용하여 그룹 정책에서 암호를 얻습니다.get-gpppassword

3 利用组策略攻击客户端

고객에게 문제 그룹 정책 :