KoreanHackerTeam

Moderator

Python 스크립트를 사용하여 Clash 구성 파일을 자동으로 생성하여 Fuzz가 자동으로 IP를 스위칭합니다. 이제 Blue Dog가 IP를 너무 빨리 차단하고 있습니다. 그가 버프를 사용하여 IPS를 폭파하고 차단했던 시절에 대해 생각하면서 그는 울고 싶었습니다. 내가 날아 다니는 물고기가 필요하지 않은 이유를 묻지 마십시오. 너무 비쌉니다.

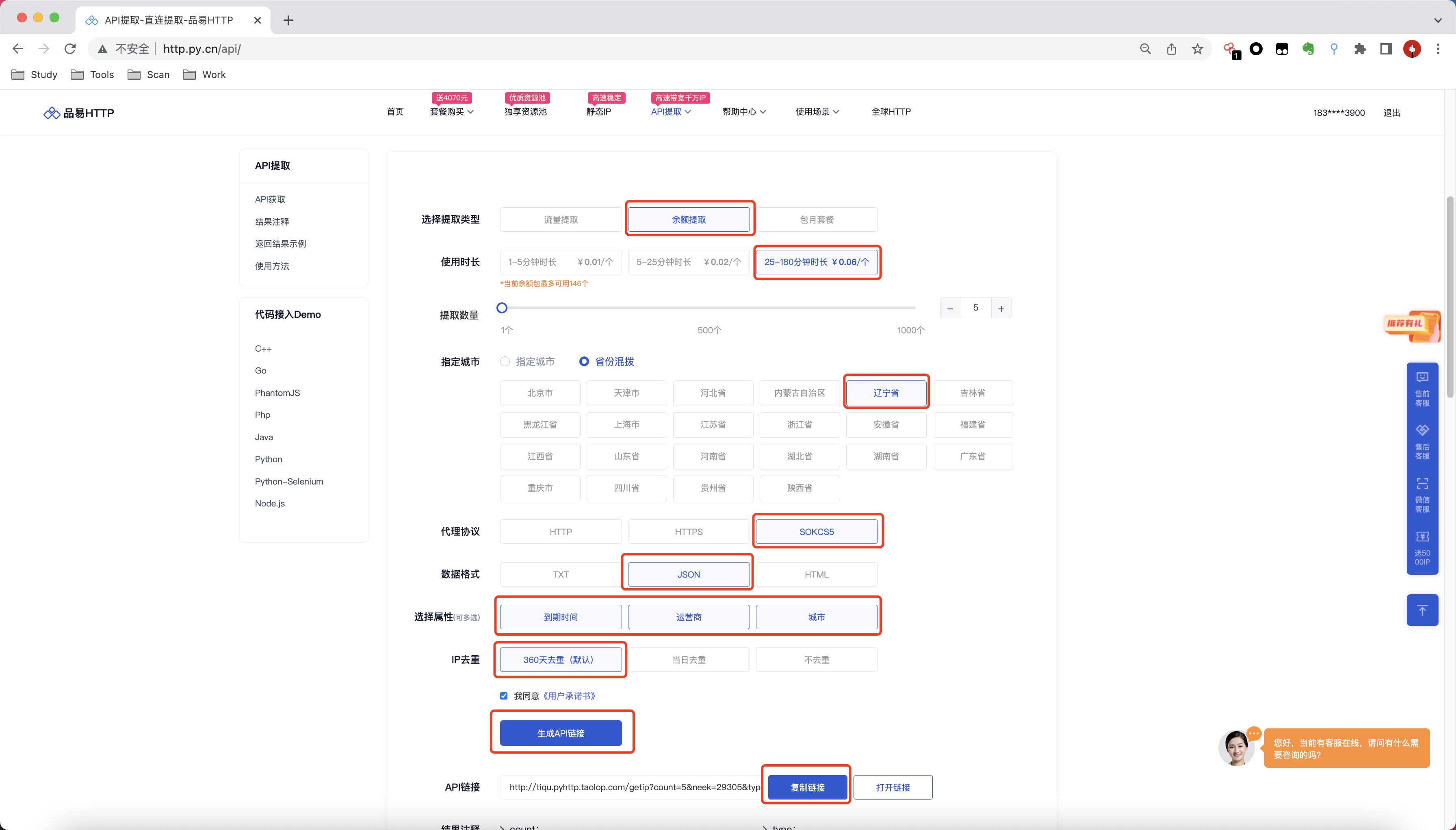

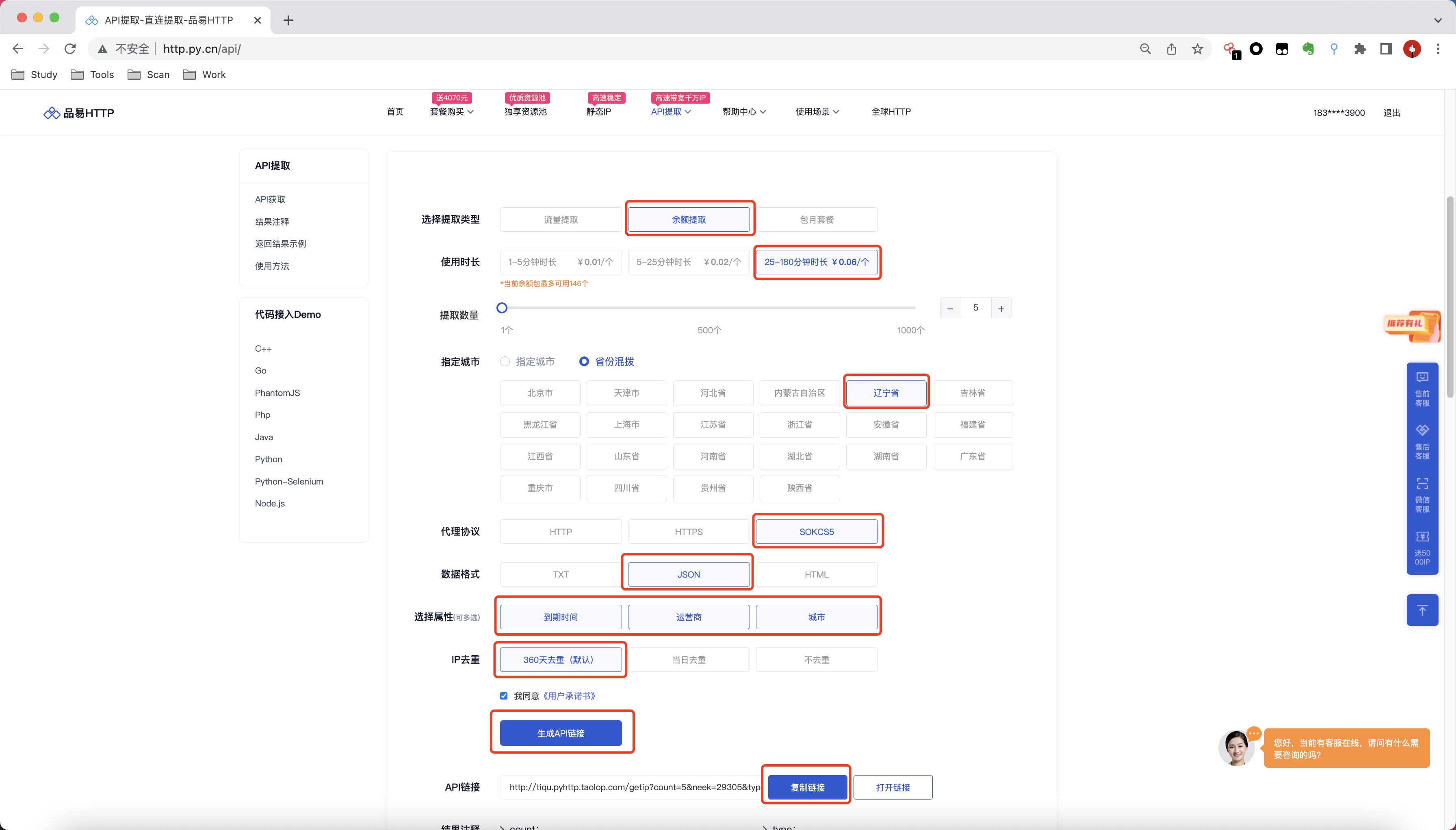

1. 균형 철수. 2. 오랫동안 사용하면 필요에 따라 선택해야합니다. 25 분에서 180 분을 선택하는 것이 좋습니다. 3. 권장 추출 수는 5-10이며, 지역 폭군은 원하는대로 할 수 있습니다. 4. 지방을 혼합하여 접근 속도를 높이기 위해 자체 지방 또는 인근 지방을 선택하는 것이 좋습니다. 5. 현재이 프록시 프로토콜은 SOKCS5 연결 만 지원합니다. 6. 스크립트 구문 분석을 용이하게하려면 데이터 형식의 JSON 형식을 선택하십시오. 7. 확인할 모든 속성을 선택하십시오. 그렇지 않으면 오류가 발생합니다. 8. 365 일 동안 IP 제거.

wind

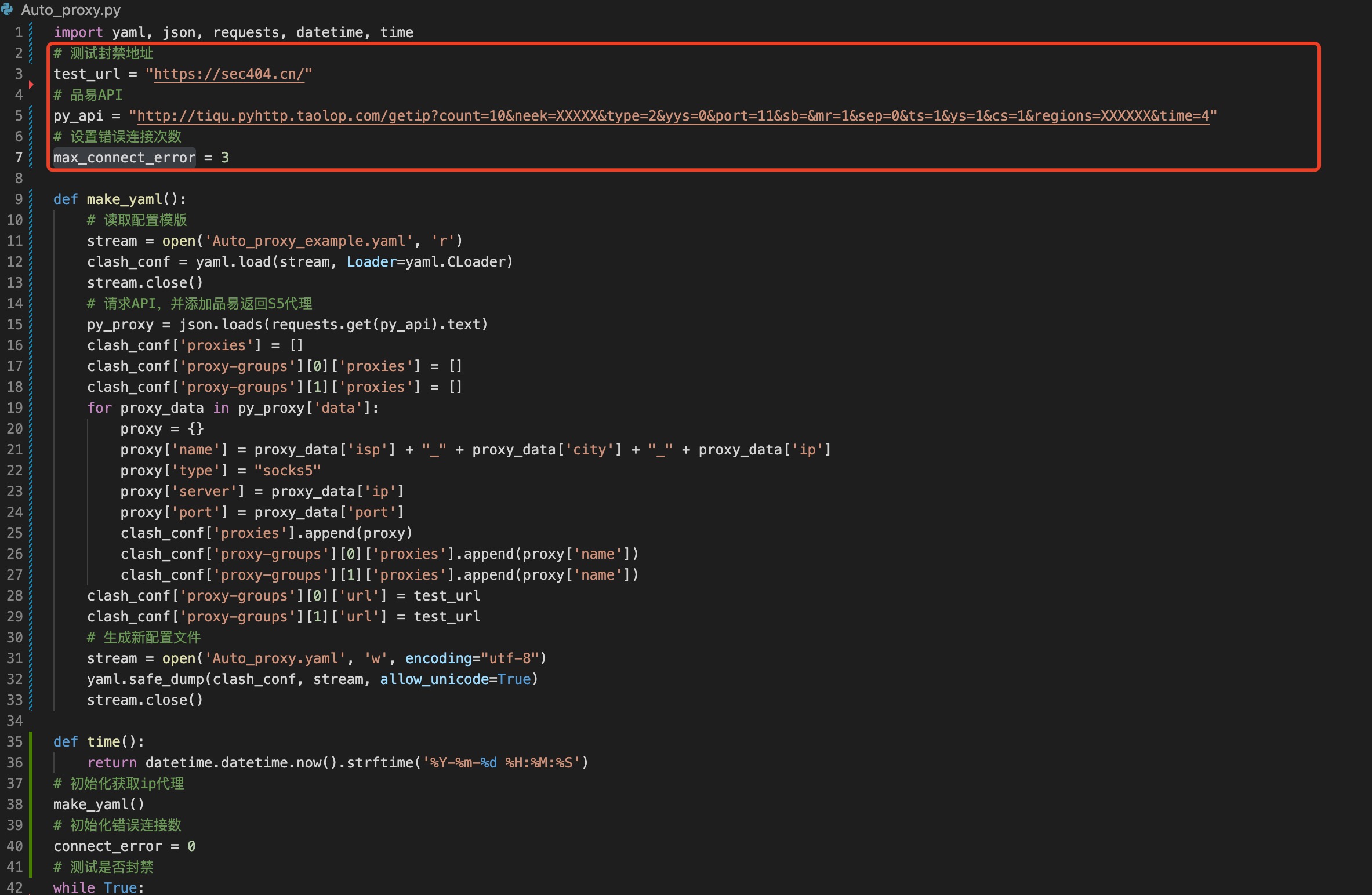

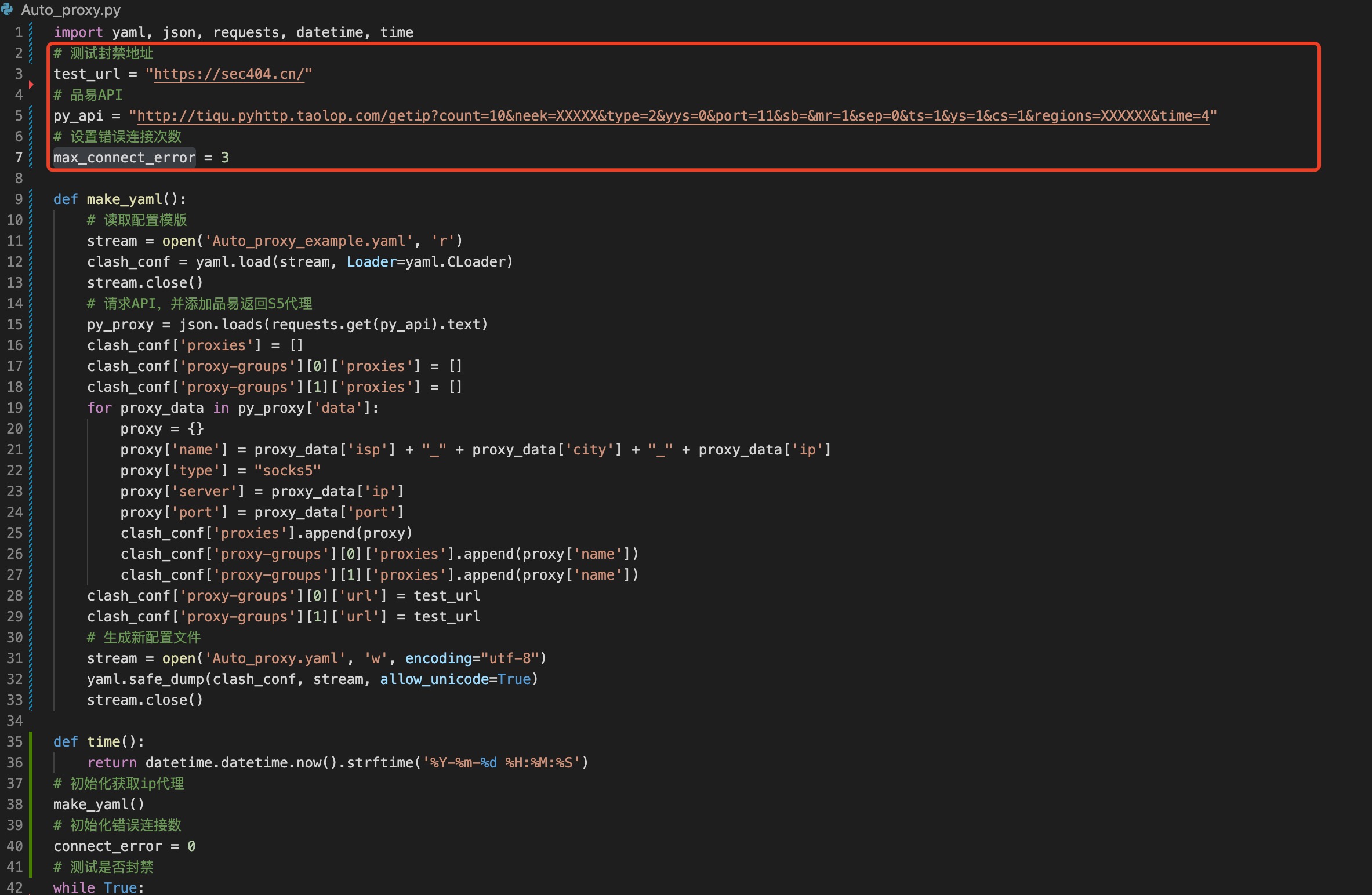

Auto_proxy.py 관련 구성을 수정하십시오. 기본 매개 변수는 다음과 같습니다.

test_url : 테스트를 위해 모니터링 해야하는 IP 주소. py_api : 이전 단계에서 얻은 Pinyi API 인터페이스. max_connect_error : 오류 연결 수, 연속 연결 오류, 프록시를 다시 인출하십시오.

화이트리스트 구성, https://www.cnblogs.com/powertips/p/14775956.html을 참조하십시오

Windows : Auto_proxy_example.yaml에서 CFW-Bypass 구성을 추가하십시오. Mac: 프로젝트에서 직접 proxyignorelist.plist를 사용하면 다시 시작하고 효과적이어야합니다. 참고 : 화이트리스트에 *.taoLop.com을 추가하십시오. 그렇지 않으면 프록시가 만료되어 프록시를 계속 검색 할 수 있습니다.

Clash는 글로벌 모드로 구성되어야하며 시스템 프록시는 동시에 설정됩니다. 현재 스크립트는 두 가지 규칙을 설정합니다.

가속 모드 : 모니터링 웹 사이트에 따라 가장 낮은 대기 시간 에이전트를 선택하십시오. 로드 모드 : 각 요청은 프록시와 무작위로 연결됩니다.

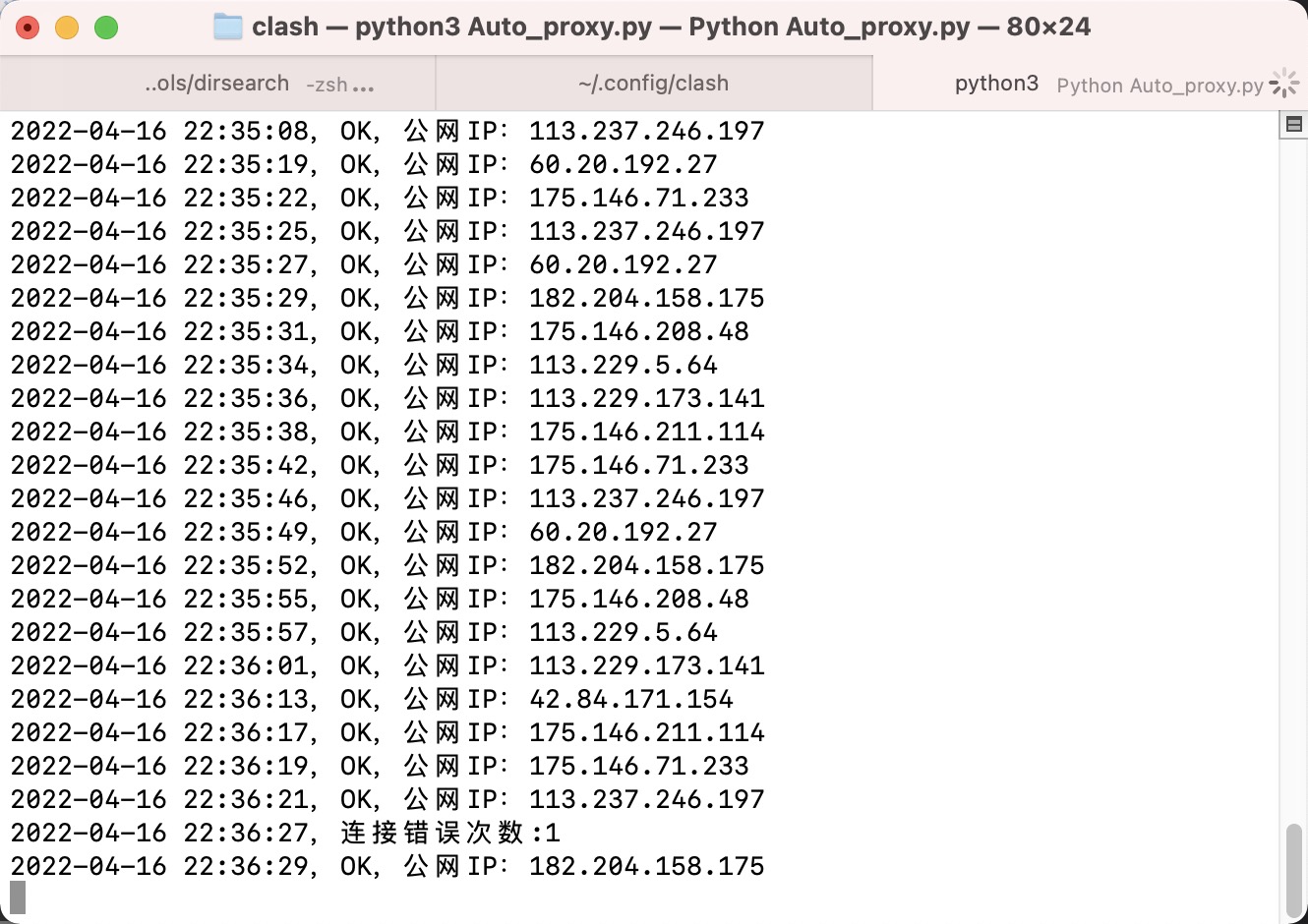

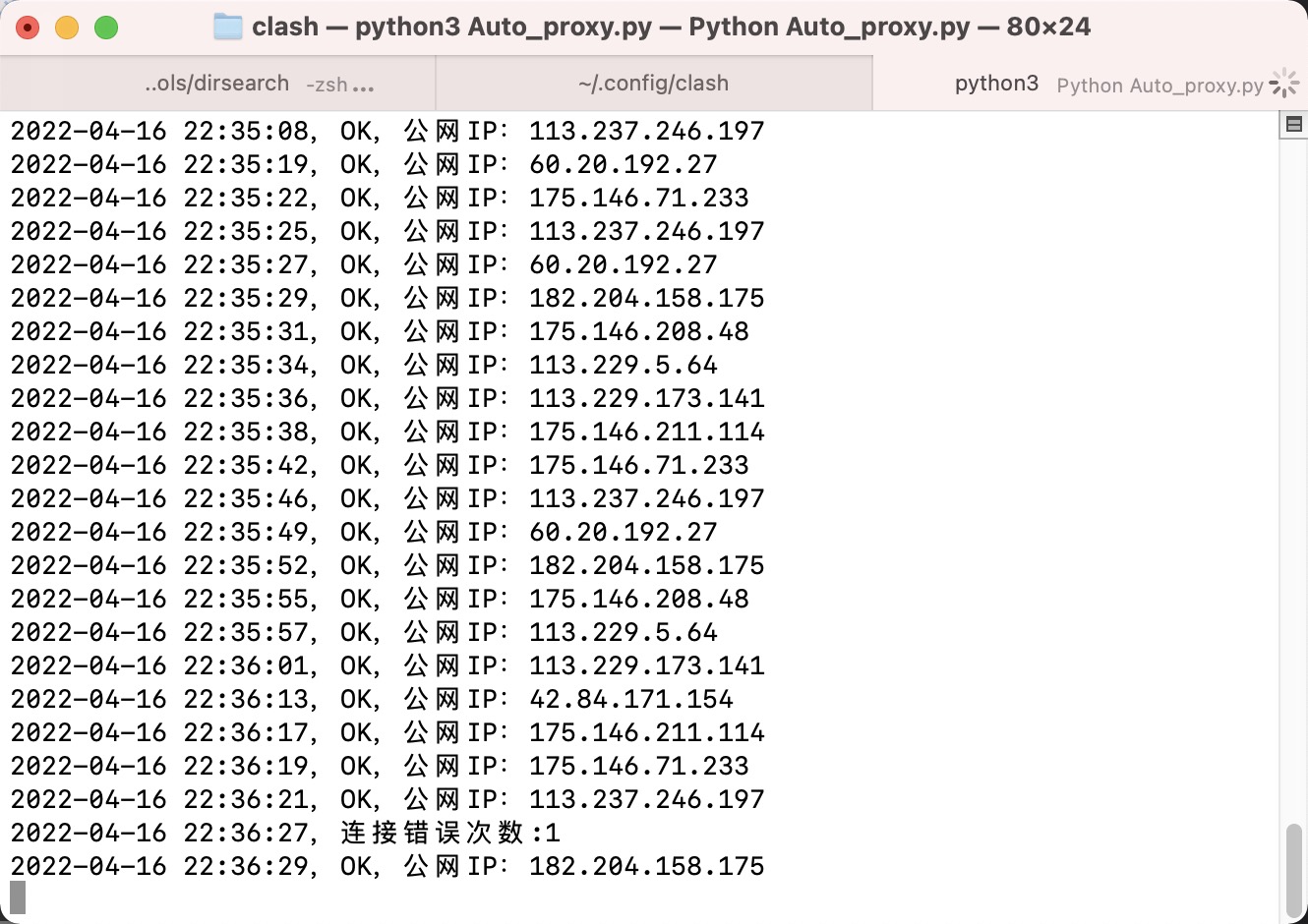

로드 모드 작동 효과 :

작동 오류가 설정 임계 값을 초과하면 "IP가 차단되어 프록시를 다시 접수합니다"라는 메시지가 표시됩니다. 이 시점에서 Clash는 "구성 파일을 다시로드"하여 수동으로 클릭하려면 업데이트해야합니다.

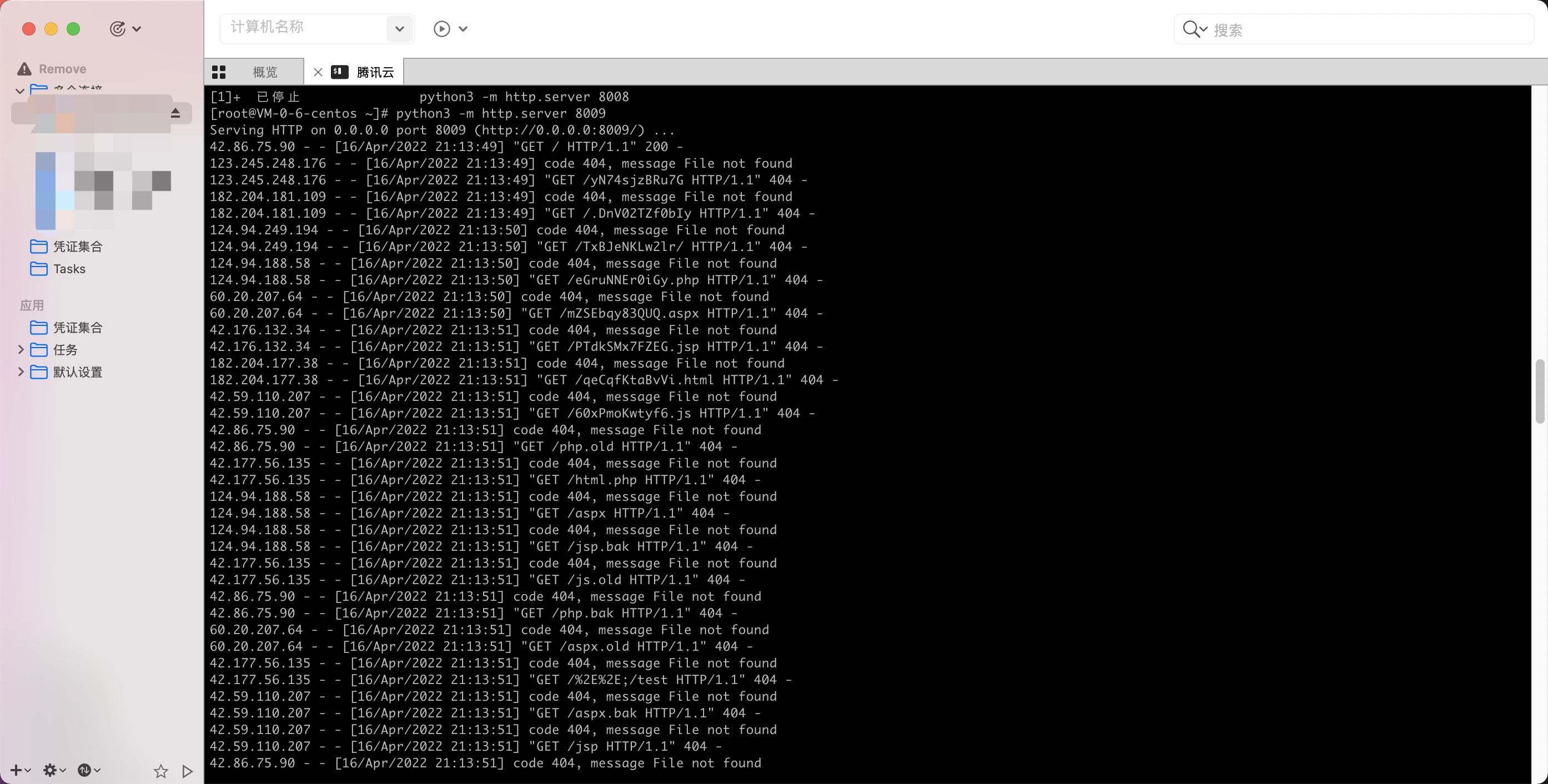

대상 기계 측면 : Python3 -M Http.Server 8000 공격 측 : Python3 Dirsearch.py -u http://x.x.x.x.x.x3:8000 -Proxy=http://127.0.0.1:7890

동시에, 10 개의 IP 폭발 디렉토리가 있으며, 당황했는지 물어볼 것입니다!

0x00 购买IP地址池

잔액 패키지를 추천하여 구매. 이 스크립트는 잔액 지불로 지불하는 것이 더 비용 효율적입니다.0x01 获取API接口

패키지를 구매 한 후 직접 추출하려면 "API 추출"을 선택하면 권장 구성은 다음과 같습니다.1. 균형 철수. 2. 오랫동안 사용하면 필요에 따라 선택해야합니다. 25 분에서 180 분을 선택하는 것이 좋습니다. 3. 권장 추출 수는 5-10이며, 지역 폭군은 원하는대로 할 수 있습니다. 4. 지방을 혼합하여 접근 속도를 높이기 위해 자체 지방 또는 인근 지방을 선택하는 것이 좋습니다. 5. 현재이 프록시 프로토콜은 SOKCS5 연결 만 지원합니다. 6. 스크립트 구문 분석을 용이하게하려면 데이터 형식의 JSON 형식을 선택하십시오. 7. 확인할 모든 속성을 선택하십시오. 그렇지 않으면 오류가 발생합니다. 8. 365 일 동안 IP 제거.

0x02 部署说明

Auto_proxy 코드를 복사하십시오 (Auto_proxy_example.yaml, auto_proxy.py, proxyignorelist.plist)를 Clash 구성 파일 디렉토리로 복사하십시오.wind

Auto_proxy.py 관련 구성을 수정하십시오. 기본 매개 변수는 다음과 같습니다.

test_url : 테스트를 위해 모니터링 해야하는 IP 주소. py_api : 이전 단계에서 얻은 Pinyi API 인터페이스. max_connect_error : 오류 연결 수, 연속 연결 오류, 프록시를 다시 인출하십시오.

화이트리스트 구성, https://www.cnblogs.com/powertips/p/14775956.html을 참조하십시오

Windows : Auto_proxy_example.yaml에서 CFW-Bypass 구성을 추가하십시오. Mac: 프로젝트에서 직접 proxyignorelist.plist를 사용하면 다시 시작하고 효과적이어야합니다. 참고 : 화이트리스트에 *.taoLop.com을 추가하십시오. 그렇지 않으면 프록시가 만료되어 프록시를 계속 검색 할 수 있습니다.

0x03 使用说明

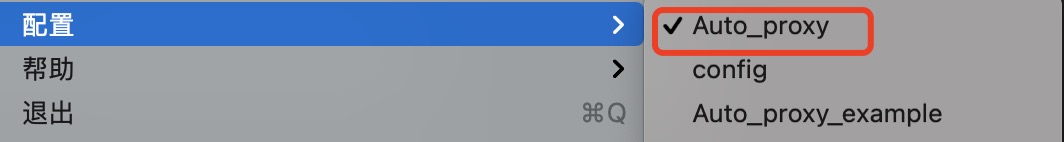

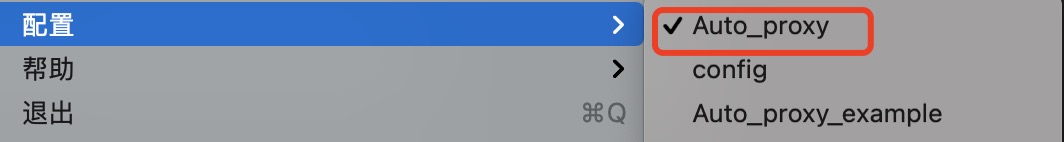

Clash 디렉토리에서 python3 auto_proxy.py를 실행하고 clash의 구성을 Auto_proxy로 선택하십시오.

Clash는 글로벌 모드로 구성되어야하며 시스템 프록시는 동시에 설정됩니다. 현재 스크립트는 두 가지 규칙을 설정합니다.

가속 모드 : 모니터링 웹 사이트에 따라 가장 낮은 대기 시간 에이전트를 선택하십시오. 로드 모드 : 각 요청은 프록시와 무작위로 연결됩니다.

로드 모드 작동 효과 :

작동 오류가 설정 임계 값을 초과하면 "IP가 차단되어 프록시를 다시 접수합니다"라는 메시지가 표시됩니다. 이 시점에서 Clash는 "구성 파일을 다시로드"하여 수동으로 클릭하려면 업데이트해야합니다.

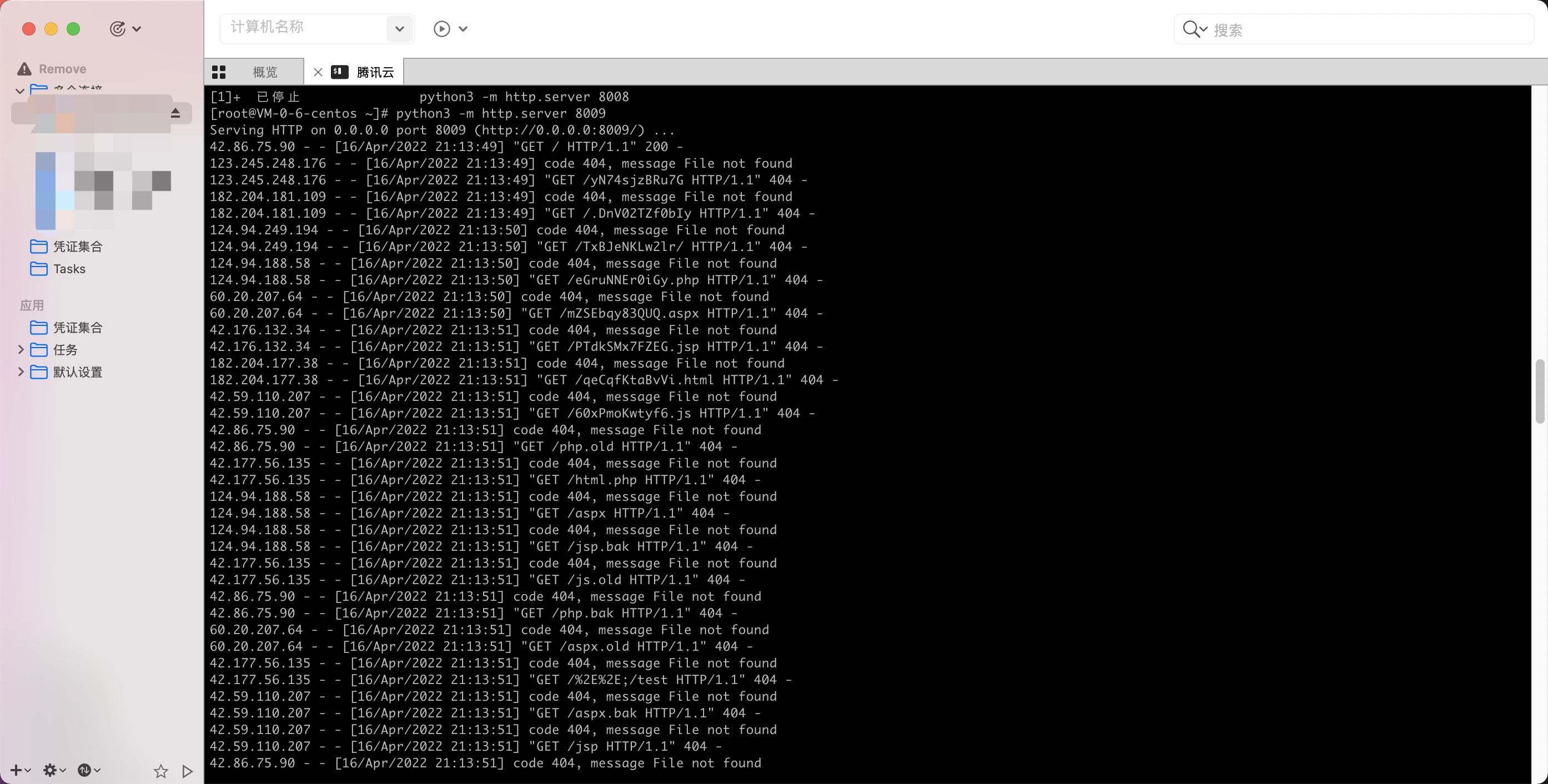

0x05 使用效果

이 효과 모드는로드 모드입니다. Dirsearch를 테스트하십시오. 다른 도구를 직접 테스트하십시오.대상 기계 측면 : Python3 -M Http.Server 8000 공격 측 : Python3 Dirsearch.py -u http://x.x.x.x.x.x3:8000 -Proxy=http://127.0.0.1:7890

동시에, 10 개의 IP 폭발 디렉토리가 있으며, 당황했는지 물어볼 것입니다!