KoreanHackerTeam

Moderator

미래의 매력적이고 화려 함은 항상 저를 부르고 있으며, 당신이 동행 할 고통 만 가지고 있더라도 용감하게 나아가 야합니다.

프롬프트 속도는 비교적 빠르기 때문에 프론트 엔드에 감지 층이 있음을 추측합니다. 프론트 엔드 감지를 우회하고 버프는 정상적으로 제출 된 내용을 가로 채고 XSS 페이로드를 대체하고 보냅니다. 자동으로 홈페이지로 돌아갑니다. 이 프로그램 백엔드에는 컨텐츠 감지가 있으며 여기에서 XSS는 일시적으로 작동 할 수 없습니다.

편집자의 다른 기능보기 :

이미지 업로드 :

ASPX를 업로드 할 수 있으며 (기타 가능한 구문 분석 접미사가 시도 되었음), 구문 분석 및 홈페이지로 리디렉션 할 수 없습니다.

HTML을 업로드하고 구문 분석 할 수 있습니다. 이러한 방식으로 구성된 XSS는 일반적으로 활성 공격이 필요하며 관리자가 공격 중에 예외를 감지하기 쉽기 때문에 당분간 고려되지 않습니다.

표현 기능 : 사용할 것이 없습니다.

1 [img | xssurl |

山重水复疑无路

취약점 : 사이트 제품 검토 사무소初步测试

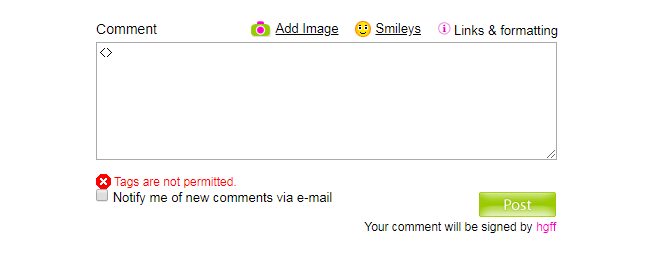

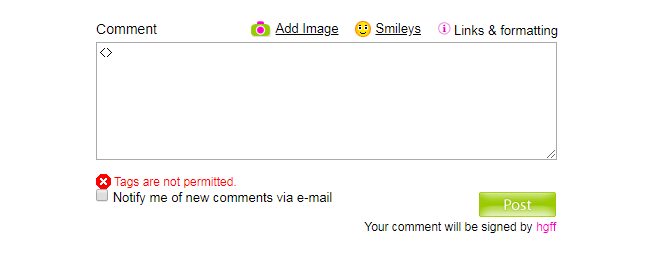

처음에 XSS를 시도하고 프로그램이 필터링 된 것을 발견했습니다. 태그는 제출할 수 없습니다. 마지막은 필터링되었지만 필터링되었습니다

프롬프트 속도는 비교적 빠르기 때문에 프론트 엔드에 감지 층이 있음을 추측합니다. 프론트 엔드 감지를 우회하고 버프는 정상적으로 제출 된 내용을 가로 채고 XSS 페이로드를 대체하고 보냅니다. 자동으로 홈페이지로 돌아갑니다. 이 프로그램 백엔드에는 컨텐츠 감지가 있으며 여기에서 XSS는 일시적으로 작동 할 수 없습니다.

편집자의 다른 기능보기 :

이미지 업로드 :

ASPX를 업로드 할 수 있으며 (기타 가능한 구문 분석 접미사가 시도 되었음), 구문 분석 및 홈페이지로 리디렉션 할 수 없습니다.

HTML을 업로드하고 구문 분석 할 수 있습니다. 이러한 방식으로 구성된 XSS는 일반적으로 활성 공격이 필요하며 관리자가 공격 중에 예외를 감지하기 쉽기 때문에 당분간 고려되지 않습니다.

표현 기능 : 사용할 것이 없습니다.

柳暗花明又一村

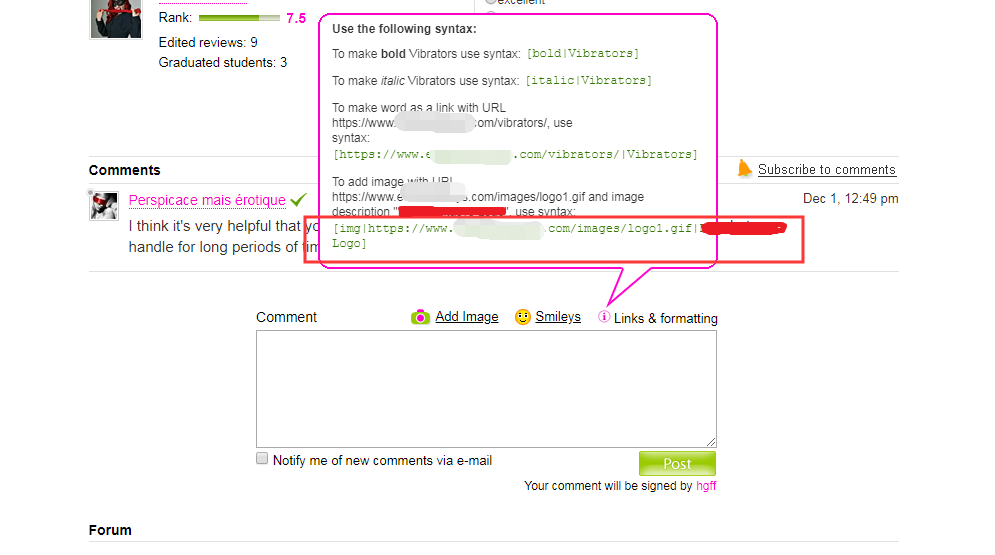

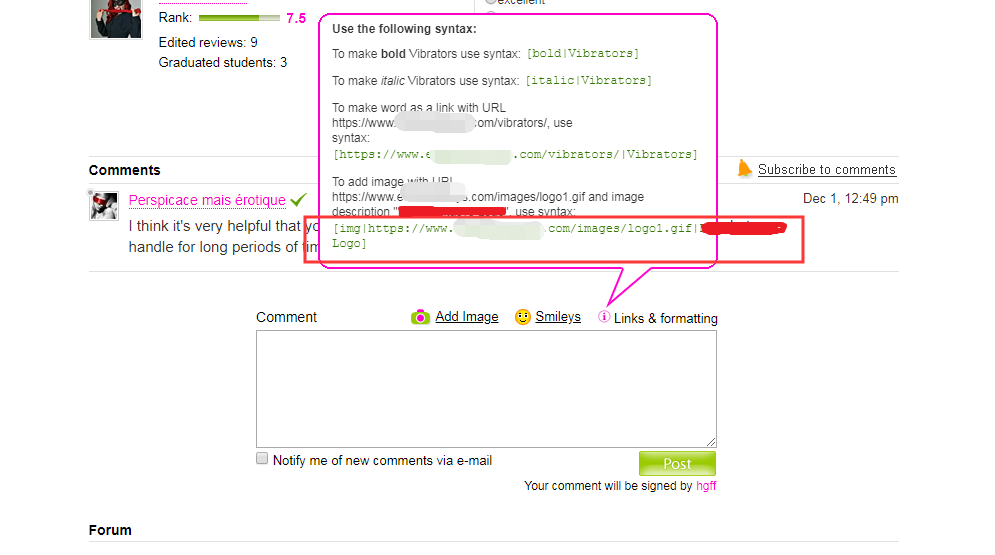

편집기가 IMG의 외부 이미지 참조 방법을 자극하는 것을 보았을 때 여기에서 할 수 있다고 생각했습니다.

正常测试

정상 인용 방법 중에 프론트 엔드 디스플레이를 먼저 살펴 보겠습니다. 링크는 SRC로 가져옵니다 (로고가 도메인 이름을 포함하기 전에 텍스트) : 다음과 같습니다.1 [img | xssurl |